Zranitelností Firefoxu jsou doplňky KE STAŽENÍ ZDARMANa milovníky Firefoxu cílí nový typ útoku využívající tzv. extension-reuse vulnerabilities. Útočníci mohou zneužít devět z deseti nejpopulárnějších rozšíření a k tomu ještě milióny dalších. Jediné, co jim k tomu stačí, je podstrčit uživateli zdánlivě neškodný doplněk, který spustí útok prostřednictvím funkcí doplňků ostatních. Jak to celé funguje?

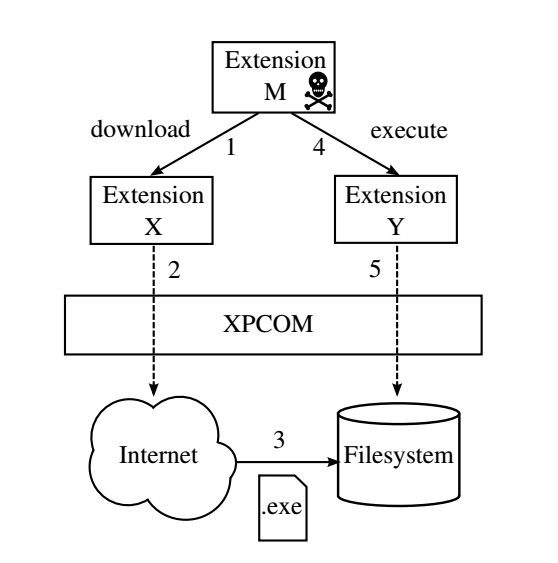

NoScript, Firebug, Greasemonkey i Web of Trust - a mnoho dalších doplňků Firefoxu - mohou být zneužity k útoku prostřednictvím zranitelnosti zvané extension-reuse vulnerability. „Tato chyba v zabezpečení umožňuje zdánlivě neškodným doplňkům zneužít bezpečnostně-kritické funkce jiných doplňků k maskovaným útokům,“ podávají vysvětlení bezpečnostní experti Ahmet Salih Buyukkayhan, Kaan Onarlioglu, William Robertson a Engin Kirda z Northeastern University v Bostonu. Skutečně škodlivý doplněk iniciuje útok nikoliv sám, ale prostřednictvím funkcí, které jsou určeny k legitimnímu fungování ověřených doplňků. Chyba zabezpečení je výsledkem nedostatečné vzájemné izolace doplňků v architektuře Firefoxu. „Architektura prohlížeče umožňuje všem javascriptovým doplňkům instalovaným v systému sdílet jeden prostor názvů, v důsledku čehož může jeden doplněk vyvolávat funkce či modifikovat stav jiného doplňku,“ specifikují problém výzkumníci v práci CrossFire: An Analysis of Firefox Extension-Reuse Vulnerabilities. Škodlivý doplněk M zneužívá funkcí dvou neškodných, schválených doplňků X a Y k přímému přístupu na síť a do systému. Takto může M potají stáhnout škodlivý kód a spustit ho v systému.

Při analýze deseti nejpopulárnějších doplňků experti neobjevili žádnou zneužitelnou zranitelnost pouze v Adblock Plus. Všechny ostatní doplňky umožňují celou šíři útoků:

Komplikací možných útoků je i to, že jsou těžko odhalitelné, což konstatuje i zmíněná práce: „Škodlivé rozšíření, které využívá zranitelnosti extension-reuse vulnerability lze jen obtížně detekovat současnými statickými i dynamickými metodami analýzy i procedurami schvalování doplňků.“ Nejúčinnějším způsobem boje je identifikace potenciálně nebezpečným doplňků při procesu jejich schvalování. Proto výzkumníci vyvinuli aplikaci CrossFire, která by měla automatizovat detekci mezidoplňkových zranitelností. Dalším způsobem obrany je využívání novějších rozšíření programovaných vývojářskými nástroji JetPack projektu. Ty na jednu stranu poskytují dostatečnou izolaci zabraňující mezidoplňkovým voláním - v praxi ovšem na stranu druhou obsahují spoustu starého kódu, který je zranitelný. Zdroj: ArsTechnica.com, BUYUKKAYHAN, A. S.; ONARLIOGLU K.; ROBERTSON, W.; KIRDA, E. CrossFire: An Analysis of Firefox Extension-Reuse Vulnerabilities

Daniel Beránek, 06.04.2016 12:25 Tento program naleznete ke stažení v našem katalogu www.instaluj.cz Český software Zoner Photo Studio X přichází s jarní aktualizací, která posouvá hranice fotoeditace na novou úroveň. Díky pokročilým AI nástrojům a dalším inovacím je práce s fotografiemi rychlejší, preciznější... Francouzští vývojáři Mistral, známí svou láskou k open-source, přichází s novým AI modelem Mistral Small 3. S 24 miliardami parametrů je sice menší než konkurenční obři, zato však nabízí rychlost, nízké... Nové AI modely DeepSeek R1 a Qwen2.5-Max představují dva odlišné přístupy k tréninku a provozním nárokům, které by mohly zásadně ovlivnit budoucí vývoj umělé inteligence. Zatímco DeepSeek R1 se profiluje jako model postavený na... Grok, umělý inteligentní asistent od společnosti xAI, udělal další krok na cestě k větší dostupnosti. Coby samostatná aplikace se šíří na další platformy. Co Grok nabídne, kde ho již můžeme vyzkoušet a co teprve přijde?

... |