Worok jde po datech vysoce postavených v Asii KE STAŽENÍESET odhalil novou špionážní skupinu Worok. Ta se zdá stojí za útoky na přední společnosti v oblastech telekomunikace, bankovnictví, námořnictva, energetiky, obrany, ale i na vládní organizace. Cíle útoků se nacházejí převážně v Asii, ale také na Blízkém východě a v Africe.

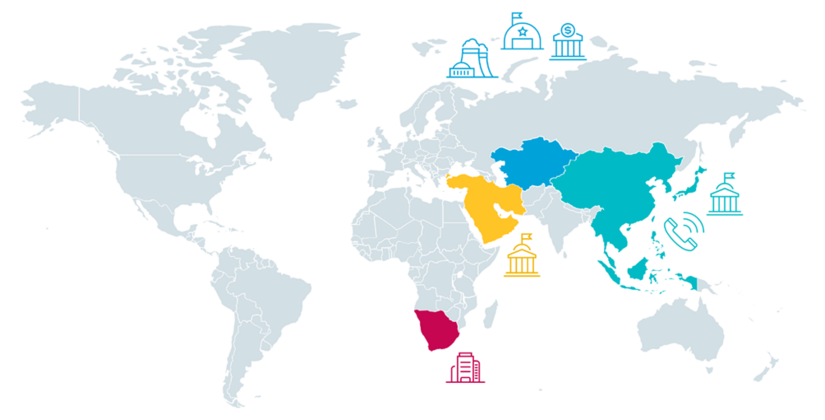

Výzkumníci společnosti ESET nedávno odhalili cílené útoky, které využívaly dosud neznámé nástroje, zacílené na několik předních společností a vládní organizace nacházející se převážně v Asii, ale také na Blízkém východě a v Africe. Tyto útoky spáchala dosud nezdokumentovaná kyberšpionážní skupina, kterou ESET nazval Worok. Podle telemetrie společnosti ESET byla skupina aktivní nejméně od roku 2020 a ve svých operacích i nadále pokračuje. Mezi jejími oběťmi jsou firmy z odvětví telekomunikace, bankovnictví, námořnictva, energetiky, obrany, ale také veřejné a vládní instituce. V některých případech zneužila skupina Worok k získání prvotního přístupu ke svým cílům nechvalně známé zranitelnosti ProxyShell. Oběti skupiny Worok se nacházejí především v Asii, na Blízkém východě a v Africe. Mapa geolokalizace cílů skupiny Worok (Zdroj: WeLiveSecurity.com)

Thibaut Passilly, výzkumník Eset upřesnil, co patrně bylo výběrovým kritériem cílů Worok:

Worok je špionážní skupina, která vyvíjí své vlastní nástroje a zneužívá stávající prostředky ke kompromitování svých cílů. Do vlastního arzenálu hackerů patří dva loadery - CLRLoad a PNGLoad, jakož i backdoor PowHeartBeat. CLRLoad a PNGLoadCLRLoad je loader použitý v první fázi útoků z roku 2021. V roce 2022 byl ve většině případů nahrazen backdoorem PowHeartBeat. PNGload je loader využívaný ve druhé fázi a pomocí steganografie (metody skryté komunikace) obnovuje škodlivý kód ukrytý v PNG obrázcích. PowHeartBeatPowHeartBeat je plně vybaven backdoor zapsaný v platformě PowerShell. Ke své kamufláži využívá několik technik včetně komprese, kódování a šifrování. Tento backdoor disponuje více schopnostmi, mezi něž patří provádění příkazů a nakládání se soubory. Dokáže například nahrávat i stahovat soubory na zkompromitovaná zařízení, posílat informace o souborech (trasa, délka, čas vytvoření, přístupové časy, obsah) na řídící server a mazat, přejmenovávat či přemísťovat soubory. Oběti WorokWorok před rokem 2020 cílil vlády a firmy kritických oblastí průmyslu ve vícero zemích. Mezi květnem 2021 a lednem 2022 pak došlo k výraznému utlumení kyberútoků, ale v únoru 2022 se skupina Worok opět vrátila k činnosti. Z důvodů utajení jmenuje Eset zasažené společnosti jen velmi obecně - byly to:

Zdroje

Daniel Beránek, 03.10.2022 22:32 Tento program naleznete ke stažení v našem katalogu www.instaluj.cz Český software Zoner Photo Studio X přichází s jarní aktualizací, která posouvá hranice fotoeditace na novou úroveň. Díky pokročilým AI nástrojům a dalším inovacím je práce s fotografiemi rychlejší, preciznější... Francouzští vývojáři Mistral, známí svou láskou k open-source, přichází s novým AI modelem Mistral Small 3. S 24 miliardami parametrů je sice menší než konkurenční obři, zato však nabízí rychlost, nízké... Nové AI modely DeepSeek R1 a Qwen2.5-Max představují dva odlišné přístupy k tréninku a provozním nárokům, které by mohly zásadně ovlivnit budoucí vývoj umělé inteligence. Zatímco DeepSeek R1 se profiluje jako model postavený na... Grok, umělý inteligentní asistent od společnosti xAI, udělal další krok na cestě k větší dostupnosti. Coby samostatná aplikace se šíří na další platformy. Co Grok nabídne, kde ho již můžeme vyzkoušet a co teprve přijde?

... |