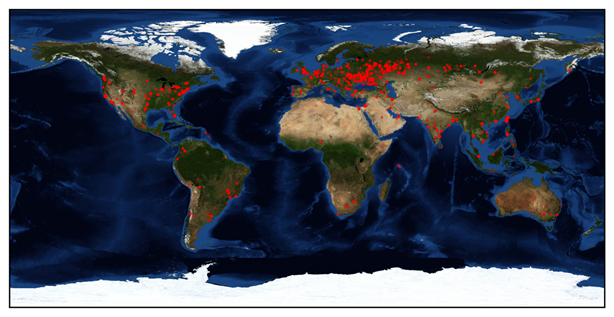

WannaCry: ransomware globálního měřítkaPočítače po celém světě v pátek 12. května 2017 utrpěly útok ransomwarem WannaCry. Zasáhl na stovku zemí. Ochromil mobilní operátory, automobilky i nemocnice. Překvapil rychlostí útoku i útočným vektorem, který se nepodobal jiným ransomwarům, ale spíš zákeřným virům okamžitě infikujícím ostatní zařízení v lokální síti...

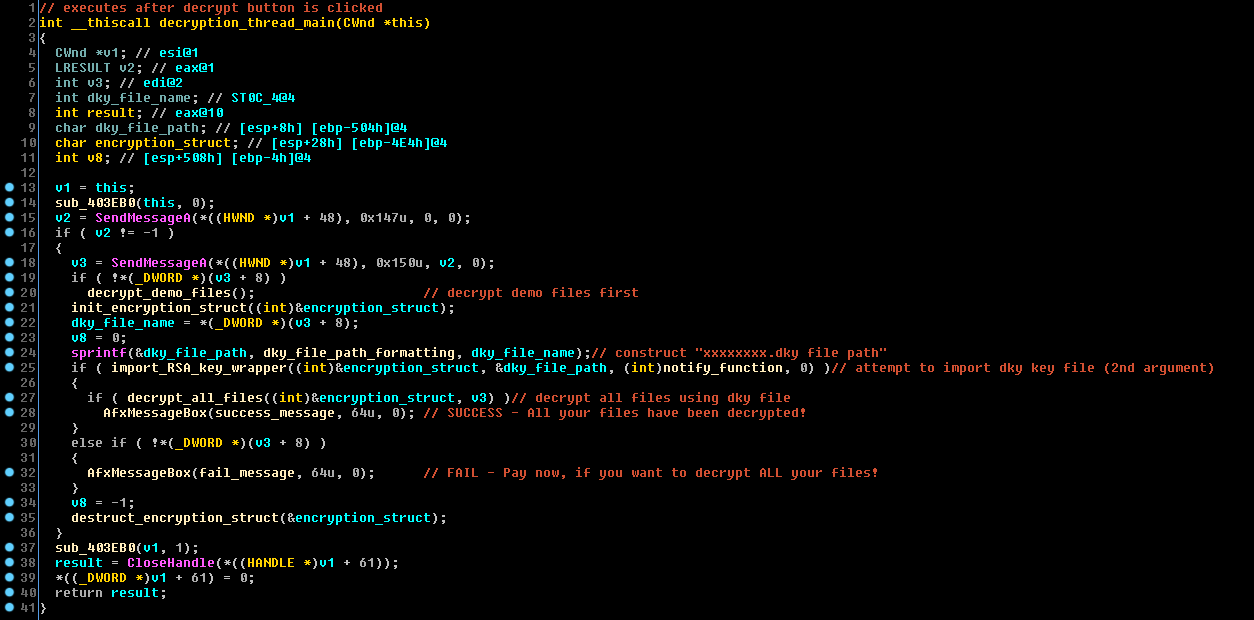

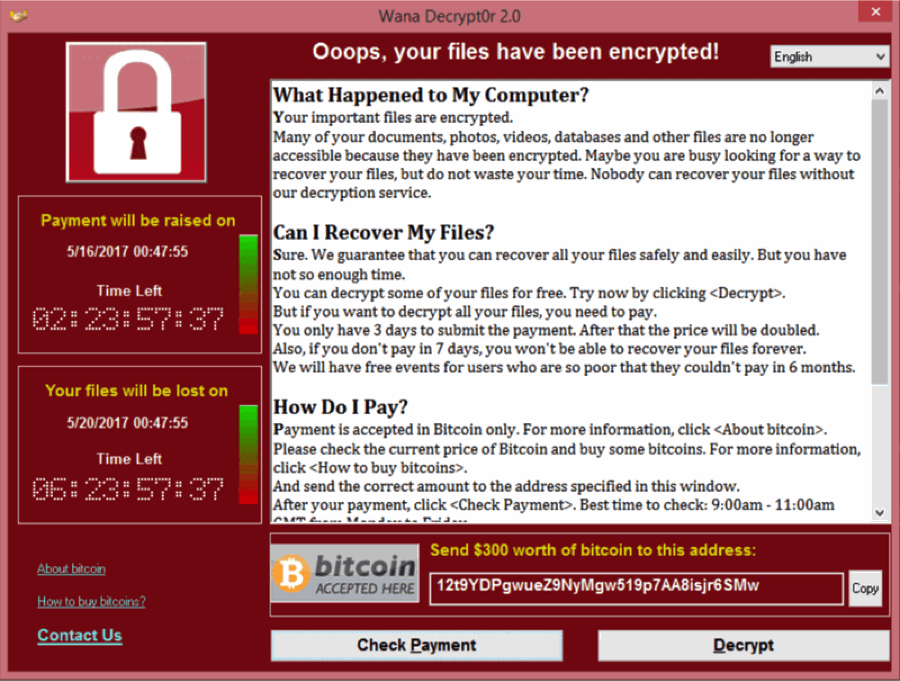

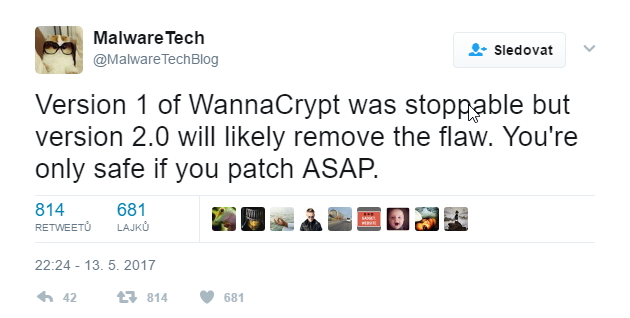

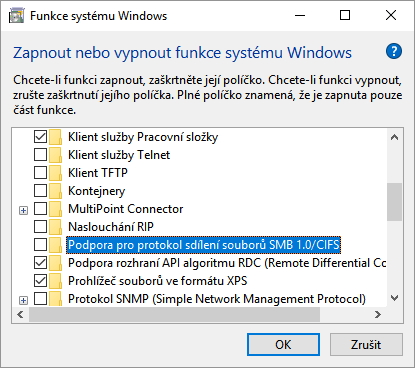

V průběhu pátku 12. května napadl WannaCry (jinak také WanaCrypt0r 2.0 či WCry) na 200 000 počítačů. Obzvláště účinným se ukázal býti jeho útočný vektor v prostředí velkých firem a organizací, neboť po napadení jednoho počítače se dokázal stejně jako počítačové viry dále šířit bez jakékoliv interakce v místní síti. Takto byla napadena společnost Santander, španělská Telefónica, britská zdravotnická zařízení NHS, Renault, FedEx, Hitachi a mnohé další velké firmy i státní úřady v Rusku, Turecku, Indonésii, Vietnamu, Japonsku, Španělsku a Německu. WannaCry zneužívá zranitelnosti v protokolu SMB (Server Message Block) ve specifických prostředích a u serverů s Windows 7, 7 SP1, Win Server 2008, 2008R2. Ta umožňuje útočníkům vzdáleně spustit kód, a právě proto se ransomware dokáže spustit bez jakékoliv lidské asistence nebo zásahu v místní síti. Jediné, co mu stačí, je napadení prvního zařízení. „WannaCry se v první fázi šíří tradiční cestou, a to jako infikovaná příloha poměrně běžného spamového emailu. Pokud tuto přílohu uživatel otevře a nemá spolehlivou antivirovou ochranu, nakazí se tímto ransomwarem. Ten se ale začne posléze sám šířit v lokální síti a to i bez aktivní účasti uživatele,“ upřesňuje Robert Šuman, šéf analytik ESET. „WannaCry zneužívá chyby v operačním systému Microsoft Windows a šíří se jako síťový červ. Až do doby, kdy se spustí a zašifruje data, jej tak běžný uživatel nemusí vůbec zaznamenat.“ Pokud snad není síť chráněná firewallem, pak může být napadena i zvenčí, a to přes všechna zařízení, které mají otevřené porty 139 či 445. Napadení samo se rovná už běžným praktikám ransomware. To znamená, všechny podstatné soubory a dokumenty na počítači jsou zašifrovány. Dle útočníků jedinou cestou k jejich dešifrování je využití jejich dešifrovací služby. Ta je zpoplatněna výpalným ve výši 300 dolarů splatných v bitcoinech vždy na uvedenou bitcoinovou adresu - a to do 3 dnů. Po třech dnech se výše výpalného zdvojnásobuje na 600 dolarů. Po zaslání a ověření platby by soubory měly být dešifrovány. Časový rozměr celého vydírání pak připomínají odpočítavače času zvýšení výpalného a času kompletní ztráty souborů. To celé doprovázejí fórky typu slibu bezplatných akcí pro ty, co jsou tak chudí, že si nemohli dovolit zaplatit ani v průběhu 6 měsíců. WannaCry ještě v první verzi WannaCrypt0r 1.0 dle Daniela Šafáře, českého šéfa CheckPoint, poprvé útočil již 10. února 2017 a v omezené míře byl použit v březnu. Tentýž měsíc Microsoft vydal bezpečnostní aktualizace pro všechny zranitelné verze Windows. Přesto však velké množství počítačů zůstalo neaktualizováno. A to je právě typické pro prostředí firem a velkých organizací, na což upozorňuje i Microsoft. Tato prostředí tendují k pozdržování aktualizací a povýšení, o čemž ostatně svědčí i aktualizační politika systémů Windows pro firmy a korporace. Microsoft se na adresu vlád vyjadřuje kriticky nejen ohledně pomalého aktualizovaní používaných systémů, ale hlavně mu vadí modus operandi vládních agentur typu NSA, která nejenže o SMB zranitelnosti věděla, navíc sama vytvořila exploit zneužívající této zranitelnosti. Tento exploit byl posléze rozšířen hackerskou skupinou Shadow Brokers a právě teď je na vině masivního a rychlého šíření ransomwaru WannaCry. Částečné zbrzdění šťastným zásahemNaštěstí ne všechny zprávy jsou špatné. Bezpečnostní expert tweetující pod účtem MalwareTech si při analýze viru všiml, že ten se dotazuje na doménu iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com. Zkusil si ji zaregistrovat a dalšími pokusy zjistil, že pokud je doména nedostupná či neexistující, virus se přestane šířit. Navíc na doméně implementoval tzv. sinkhole, která analyzuje provoz a pokouší se identifikovat zdroje a cíle útoků. Díky jeho zásahu došlo k rapidnímu poklesu infekcí. Obdobnou doménu (dp9ifjaposdfjhgosurijfaewrwergwea.com) objevil a stejně zaopatřil Matthieu Suiche. Totéž se podařilo i lidem z CheckPoint (doména ayylmaotjhsstasdfasdfasdfasdfasdfasdfasdf.com). MalwareTech však sám říká, že omezení šíření viru tímto způsobem je jen nahodilé, a je otázkou času, kdy se objeví verze, jíž tyto okolnosti nebudou dělat problém. O tom se už přesvědčili odborníci v Kaspersky, kteří objevili variantu, která se šíří bez dotazování na doménu - naštěstí ovšem disponuje poškozenou verzí ransomwaru, která není schopna zašifrovat počítač. Situace v Česku„České republiky se tato aktuální kampaň dotkla poměrně okrajově. Za celý víkend evidujeme méně než dvě stovky zasažených zařízení. Nezaznamenali jsme zatím ani žádnou významnou instituci, kterou by tento malware alespoň částečně ochromil. Důvody, proč se WannaCry v tuzemsku nešířil více, jsou v tuto chvíli známé dva. Tím prvním je velmi brzká detekce této hrozby, která zamezila větším škodám. Tím druhým je, že Česká republika pravděpodobně nebyla primárním cílem tohoto útoku,“ konstatuje Šuman. Jak se chránit před napadením?

Síťová řešení (správné využití firewallu a blokování SMB protokolu) ochrání pouze vaši síť před infekcí ze strany vašeho zařízení, nikoliv zařízení samo před zašifrováním. Zdroje: ESET, CheckPoint, Microsoft on the Issues, CheckPoint, TheHackerNews.com

Daniel Beránek, 16.05.2017 16:39 Český software Zoner Photo Studio X přichází s jarní aktualizací, která posouvá hranice fotoeditace na novou úroveň. Díky pokročilým AI nástrojům a dalším inovacím je práce s fotografiemi rychlejší, preciznější... Francouzští vývojáři Mistral, známí svou láskou k open-source, přichází s novým AI modelem Mistral Small 3. S 24 miliardami parametrů je sice menší než konkurenční obři, zato však nabízí rychlost, nízké... Nové AI modely DeepSeek R1 a Qwen2.5-Max představují dva odlišné přístupy k tréninku a provozním nárokům, které by mohly zásadně ovlivnit budoucí vývoj umělé inteligence. Zatímco DeepSeek R1 se profiluje jako model postavený na... Grok, umělý inteligentní asistent od společnosti xAI, udělal další krok na cestě k větší dostupnosti. Coby samostatná aplikace se šíří na další platformy. Co Grok nabídne, kde ho již můžeme vyzkoušet a co teprve přijde?

... |