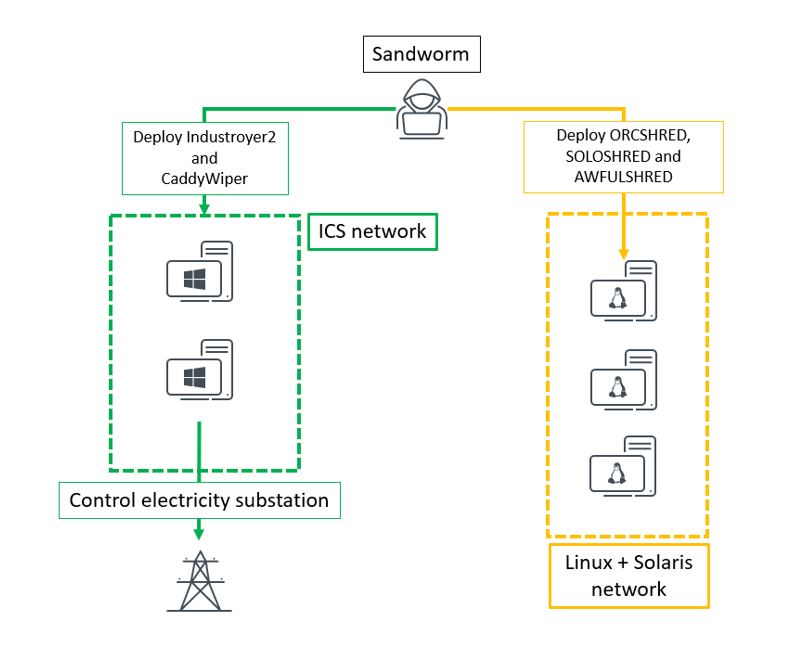

Rusové napadli distribuci elektřiny na Ukrajině KE STAŽENÍKyberbezpečnostní tým Ukrajiny CERT-UA ve spolupráci s ESET odhalil útoky na kritickou infrastrukturu prostřednictvím malwarů Industroyer2 a CaddyWipper. Za útoky je ruským státem sponzorovaná kyberzločinecká skupina Sandworm, která má vazby na vojenskou kontrarozvědku GRU.

K útoku skupiny Sandworm mělo dojít v pátek 8. dubna v 16:20 místního času. Jeho přípravy začaly však mnohem dříve. CERT-UA udává za čas prvotního infikování únor 2022. ESET zmiňuje specifičtější přípravy útoky, ke kterým mělo dojít 14 dní před 8. dubnem. Cílem útoku byla společnost, která má na starost distribuci elektřiny na území Ukrajiny. CERT-UA specifikuje zařízení, která byla napadena

Útok byl rozfázován. K prvnímu kompromitování systémů obětí došlo v únoru 2022. Druhá fáze nastala 8. dubna 2022 a měla za úkol odpojit elektrické rozvodny a zcela vyřadit infrastrukturu napadané společnosti. Cebák rozvádí informace o nejnovějším kyberútoku:

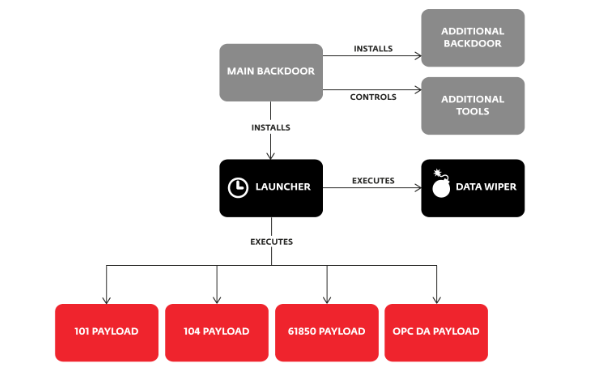

Softwarové prostředky, které využívají kyberzločinci Sandworm, jsou běžně označované jako APT - z anglického Advanced Persistent Threat - což znamená pokročilé, trvalé hrozby. Jde o komplexní útočné systémy, které typicky:

IoC alias Indikátory kompromitaceIoC jsou důkazem, že došlo k narušení systému a představují unikátní identifikátory dané hrozby. ESET určil IoC útoku Sandword:

Zdroje

Daniel Beránek, 13.04.2022 21:32 Tento program naleznete ke stažení v našem katalogu www.instaluj.cz Český software Zoner Photo Studio X přichází s jarní aktualizací, která posouvá hranice fotoeditace na novou úroveň. Díky pokročilým AI nástrojům a dalším inovacím je práce s fotografiemi rychlejší, preciznější... Francouzští vývojáři Mistral, známí svou láskou k open-source, přichází s novým AI modelem Mistral Small 3. S 24 miliardami parametrů je sice menší než konkurenční obři, zato však nabízí rychlost, nízké... Nové AI modely DeepSeek R1 a Qwen2.5-Max představují dva odlišné přístupy k tréninku a provozním nárokům, které by mohly zásadně ovlivnit budoucí vývoj umělé inteligence. Zatímco DeepSeek R1 se profiluje jako model postavený na... Grok, umělý inteligentní asistent od společnosti xAI, udělal další krok na cestě k větší dostupnosti. Coby samostatná aplikace se šíří na další platformy. Co Grok nabídne, kde ho již můžeme vyzkoušet a co teprve přijde?

... |