NB65 ukradla data FSBUskupení Anonymous Network Battalion 65 se podařil vskutku husarský kousek. Napadli ruskou organizaci CorpMSP, která se oficiálně tváří jako platforma pro malé a střední podnikatele. Její chybou na kráse je to, že fakticky jde o zástěrku pro aktivity ruské státní tajné policie FSB. NB65 veškerá data o činnosti agentů FSB ukradli, na serverech CorpMSP zašifrovali a veškeré zálohy smazali. Třešničkou na dortu je využití ransomwaru Conti pocházejícího od ruským státem sponzorovaných kyberzločinců Conti.

NB65NB65 (Network Battalion 65) je jednou ze skupin, která se aktivně účastní kyberválky vůči Rusku, jíž vyhlásilo decentralizované hnutí Anonymous v den, kdy putinovské Rusko napadlo Ukrajinu. NB65 se od toho momentu podařilo:

Soukromé společnosti nebyly původně cílem aktivit NB65, nicméně po válečných zločinech v Buči skupina přehodnotila cíle:

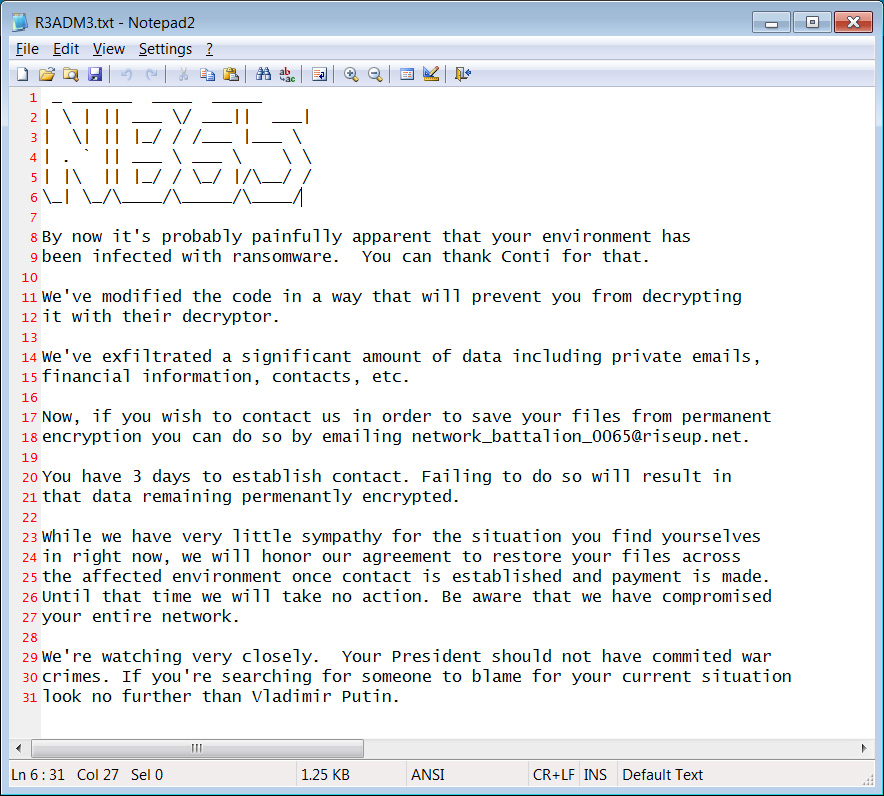

Ransomware Conti, výnosný produkt skupiny Conti GroupConti Group patří k ruským APT skupinám. APT označuje pokročilé houževnaté hrozby (Advanced persistent threat), které typicky nepozorovaně a v mnoha krocích pronikají do počítačových sítí, skrytě tam působí a nakonec mizí včetně zametení stop. Conti Group je navíc rozvětvená organizace typu podniku. Má vlastní strukturu, programátory, obchodníky, vyjednávače o výkupném, vlastní HR. Jedním z nejvýnosnějších produktů Conti Group patří ransomware, jehož prostřednictvím vydírali již spoustu společností po celém světě. Dle všeho ho prodávají jako SaaS, a to za podíl na realizovaných výpalných. Krasojízda ransomwaru Conti skončila v momentu putinovské invaze na Ukrajinu. Conti Group totiž byla na straně ruských sil a patrně se také účastnila kyberútoku, který měl vyřadit ukrajinskou infrastrukturu. V odvetu na to ukrajinský bezpečnostní expert pod nickem Conti Leaks zveřejnil na Twitteru zdrojový kód ransomwaru Conti v3. A ten si vypůjčili NB65. Útok na CorpMSPCorpMSP se oficiálně vydává za státní platformu pro malé a střední podnikatele. Má jim nabízet rozličné služby od zprostředkování půjček přes právní konzultace až po školení v různých oblastech. Ze zcizených dat ovšem vyplývá, že CorpMSP je jen zástěrkou pro aktivity agentů FSB a navíc sama špehuje online aktivity ruských podnikatelů, kterým ukradla identifikační údaje přes SSH a HTTPS pověření. NB65 data CorpMSP ukradla, na serverech zašifrovala a vymazala zálohy, a to vše pomocí modifikovaného ransomwaru Conti. Z originálu Conti zbylo jen 66 %. Zbytek byl upraven tak, aby dešifrovací klíče Conti Group byly k ničemu. A k tomu ještě přibalili vzkaz R3ADM3.txt:

Veškeré finanční prostředky, které takto NB65 získá, budou směřovat na podporu Ukrajiny. Zdroje

Daniel Beránek, 27.04.2022 23:33 Český software Zoner Photo Studio X přichází s jarní aktualizací, která posouvá hranice fotoeditace na novou úroveň. Díky pokročilým AI nástrojům a dalším inovacím je práce s fotografiemi rychlejší, preciznější... Francouzští vývojáři Mistral, známí svou láskou k open-source, přichází s novým AI modelem Mistral Small 3. S 24 miliardami parametrů je sice menší než konkurenční obři, zato však nabízí rychlost, nízké... Nové AI modely DeepSeek R1 a Qwen2.5-Max představují dva odlišné přístupy k tréninku a provozním nárokům, které by mohly zásadně ovlivnit budoucí vývoj umělé inteligence. Zatímco DeepSeek R1 se profiluje jako model postavený na... Grok, umělý inteligentní asistent od společnosti xAI, udělal další krok na cestě k větší dostupnosti. Coby samostatná aplikace se šíří na další platformy. Co Grok nabídne, kde ho již můžeme vyzkoušet a co teprve přijde?

... |