Maxthon se velmi diví, že odesílá data do Číny KE STAŽENÍ ZDARMASvobodný multiplatformní prohlížeč Maxthon trpí několika vadami na kráse: je zranitelný vůči útoku typu man-in-the-middle a odesílá data do Číny. A nejsou to data ledajaká - vzhledem ke svému rozsahu mohou značně usnadnit kyberútok na zařízení, ze kterého pocházejí. Takové jsou alespoň výsledky analýzy expertů kyberbezpečnostních firem Fidelis Cybersecurity a Exatel.

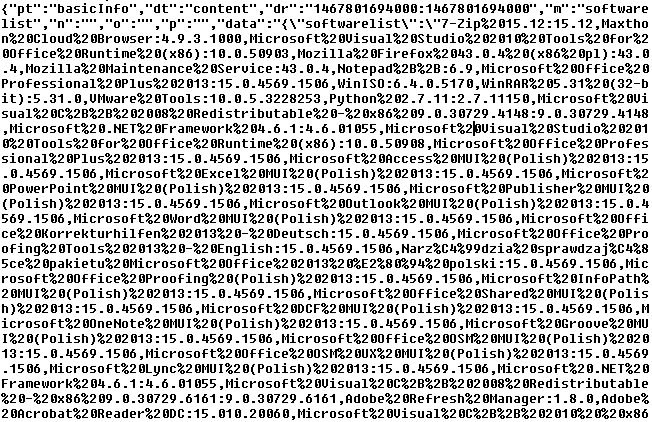

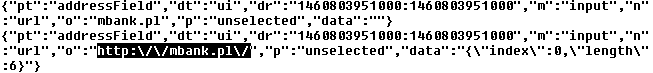

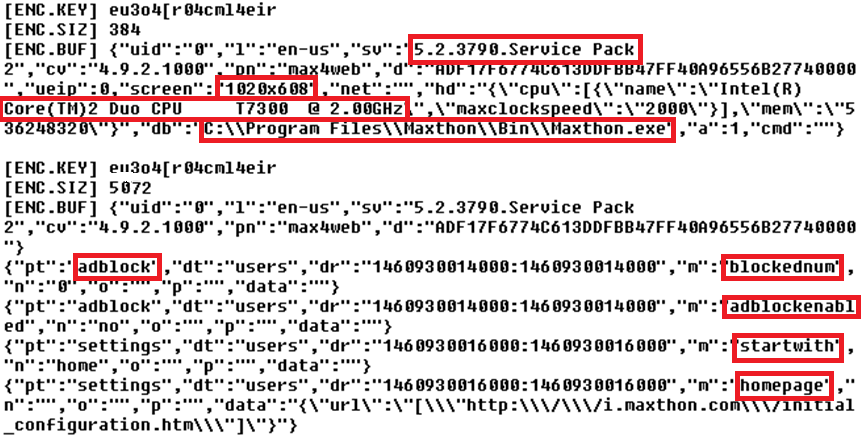

Jako špatný vtip se zdály první výsledky zkoumání polských bezpečnostních expertů Exatel. Ti za pomocí nástroje Fidelis Network, zjistili podivnou aktivitu prohlížeče Maxthon. Odesílal příliš mnoho údajů, ovšem v kódu HTTP paketu se často opakoval řetězec IllBeVerySurprisedIfThisTurnsUp - tedy Velmi bych se divil, kdyby si tohohle někdo všiml. Další zkoumání však ukázalo, že nejde o aprílový žertík, a jeho závěry nejsou nikterak veselé. Maxthon pravidelně odesílá data na interní servery společnosti v Číně. Jejich deklarovaný formát dat je image/pjpeg - tedy soubory obrázkového formátu, ve skutečnosti jde o komprimovaný ueipdata.zip, jež ukrývá data šifrovaná pomocí AES-128-ECB. Ta zahrnují:

Dle expertů Exatelu tato data: „Umožňují provedení cíleného útoku na vybraného uživatele tím, že odhalují seznam nainstalovaných programů včetně jejich konkrétních verzí, z nichž některé mohou být zranitelné. Navíc zahrnují i historii brouzdání uživatele a seznam jeho vyhledávání na Googlu.“ Rozsah těchto dat široce překračuje deklaraci dobrovolného User Experience Improvement Program, jehož cílem má být „sběr statistik a údajů o zařízení za užití dobrovolných a anonymních prostředků pro účely ladění chyb a zlepšování výkonu browseru“. Krom toho jsou data ueipdata.zip odesílána na servery Maxthonu bez ohledu na souhlas uživatele s účastí v User Experience Improvement Program. Špatné zprávy tím nekončí, jak uvádí zpráva Exatel:

Kauza Maxthonu tak zcela kopíruje kauzu dalšího čínského prohlížeče Baidu. Tvůrci obou browserů jsou nejen neskutečně ofrklí, co se týče narušování soukromí uživatelů a bezpečí jejich systémů, ale také lajdáčtí a lhostejní vůči zabezpečení fungování svého nástroje vůbec. Obě kauzy potvrzují oprávněnost podezřívavosti vůči čínskému softwaru, která již nemůže být nadále označována za nesmyslnou paranoiu. Maxthon na výtky vyhýbavě zareagoval způsobem, že vlastně existují 2 typy User Experience Improvement Program a že ten, který uživatele neodsouhlasují, posílá jen naprosto základní informace. Podrobná technická zpráva Exatelu s výzvou s nápravou skutečné situace zůstala ignorována. Maxthon má aktuálně 0,75 - 1 % tržního podílu browserů, což se v celosvětovém měřítku rovná stovkám miliónů denně ohrožených uživatelů. Zdroje: ThreatGeek.com, Exatel.pl (PDF)

Daniel Beránek, 17.07.2016 08:03 Tento program naleznete ke stažení v našem katalogu www.instaluj.cz Český software Zoner Photo Studio X přichází s jarní aktualizací, která posouvá hranice fotoeditace na novou úroveň. Díky pokročilým AI nástrojům a dalším inovacím je práce s fotografiemi rychlejší, preciznější... Francouzští vývojáři Mistral, známí svou láskou k open-source, přichází s novým AI modelem Mistral Small 3. S 24 miliardami parametrů je sice menší než konkurenční obři, zato však nabízí rychlost, nízké... Nové AI modely DeepSeek R1 a Qwen2.5-Max představují dva odlišné přístupy k tréninku a provozním nárokům, které by mohly zásadně ovlivnit budoucí vývoj umělé inteligence. Zatímco DeepSeek R1 se profiluje jako model postavený na... Grok, umělý inteligentní asistent od společnosti xAI, udělal další krok na cestě k větší dostupnosti. Coby samostatná aplikace se šíří na další platformy. Co Grok nabídne, kde ho již můžeme vyzkoušet a co teprve přijde?

... |